Phân đoạn mạng & Kiểm soát vùng biên

Việc phân đoạn mạng và thiết lập các chính sách kiểm soát truy cập vùng biên đóng vai trò cốt lõi trong việc hạn chế nguy cơ bị tấn công và duy trì kiểm soát đối với các hệ thống quan trọng. Nếu không có quy trình thực thi chính sách rõ ràng, chỉ một thiết bị bị xâm nhập cũng có thể tạo điều kiện cho kẻ tấn công di chuyển ngang trong hệ thống mạng (lateral movement).

East–west traffic là thuật ngữ chỉ lưu lượng trao đổi giữa các thiết bị trong nội bộ mạng, ví dụ như giữa máy người dùng và máy chủ. Khi phân đoạn mạng không được thực thi nghiêm ngặt, attacker có thể di chuyển qua lại giữa các phân đoạn và làm tổn hại toàn bộ hệ thống. Việc giới hạn loại lưu lượng này là yếu tố then chốt để ngăn chặn truy cập trái phép đến các hệ thống trọng yếu.

Xác thực bằng Mendel

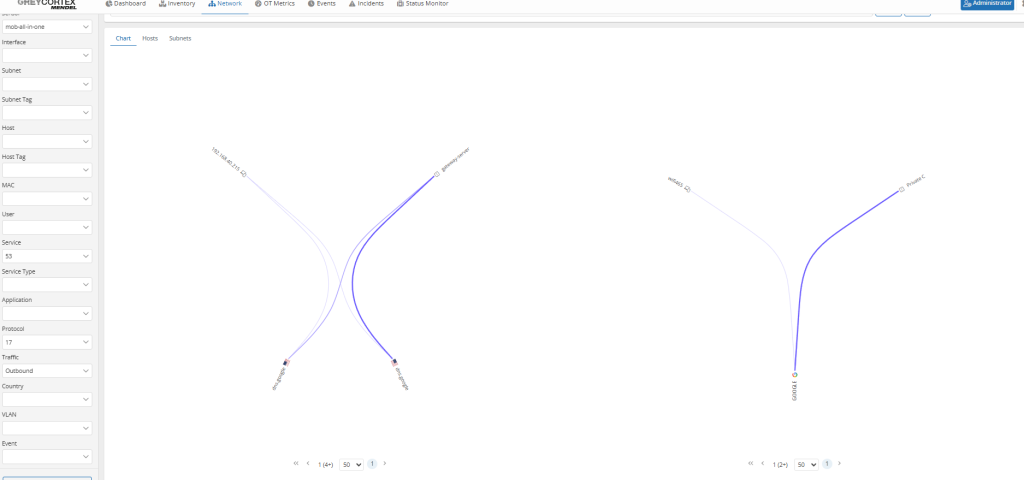

Tính năng peer graph của Mendel (như hình minh hoạ bên dưới) cung cấp cái nhìn trực quan về các kết nối trong nội mạng. Các nhà phân tích có thể dễ dàng lọc lưu lượng nội bộ và xác định các subnet cụ thể để nhanh chóng kiểm tra xem có dòng lưu lượng nào trái phép giữa các phân đoạn đã được cô lập hay không.

Vi phạm chính sách: Truy cập Internet trái phép từ các phân đoạn bị hạn chế

Liên quan đến tiêu chuẩn NIS2

Các thiết bị nằm trong các phân đoạn hạn chế, chẳng hạn như máy chủ hoặc mạng sao lưu, thường không được phép kết nối trực tiếp với Internet công cộng. Trong nhiều hệ thống, mọi lưu lượng Internet bắt buộc phải đi qua proxy hoặc vùng phi quân sự (DMZ), và các firewall sẽ chặn toàn bộ lưu lượng outbound không được phép. Nếu các biện pháp kiểm soát này thất bại, hệ thống có thể bị phơi nhiễm trước mã độc, rò rỉ dữ liệu hoặc bị kiểm soát từ xa (command-and-control).

Xác thực bằng Mendel

Mendel cho phép lọc lưu lượng outbound từ các host cụ thể, giúp dễ dàng phát hiện thiết bị nào đang cố truy cập Internet trái phép.

Nếu phát hiện loại lưu lượng này, các nhà phân tích có thể kiểm tra log lưu lượng (flow records) để xác minh xem kết nối đó có đi qua proxy được phê duyệt hay không. Đồng thời, họ cũng có thể xác nhận liệu các kết nối trực tiếp (bỏ qua proxy) đã bị firewall chặn hay chưa thông qua việc phân tích TCP flags và trạng thái đích đến (destination status).

Vi phạm chính sách: IP hoặc MAC mới xuất hiện / biến mất trong mạng kiểm soát

Liên quan đến NIS2

Các phân đoạn mạng được kiểm soát, như vùng máy chủ hoặc hạ tầng, thường được cấu hình với IP và MAC tĩnh. Việc xuất hiện các thiết bị lạ có thể là dấu hiệu của truy cập trái phép, sai cấu hình chính sách, hoặc một mối đe dọa tiềm ẩn.

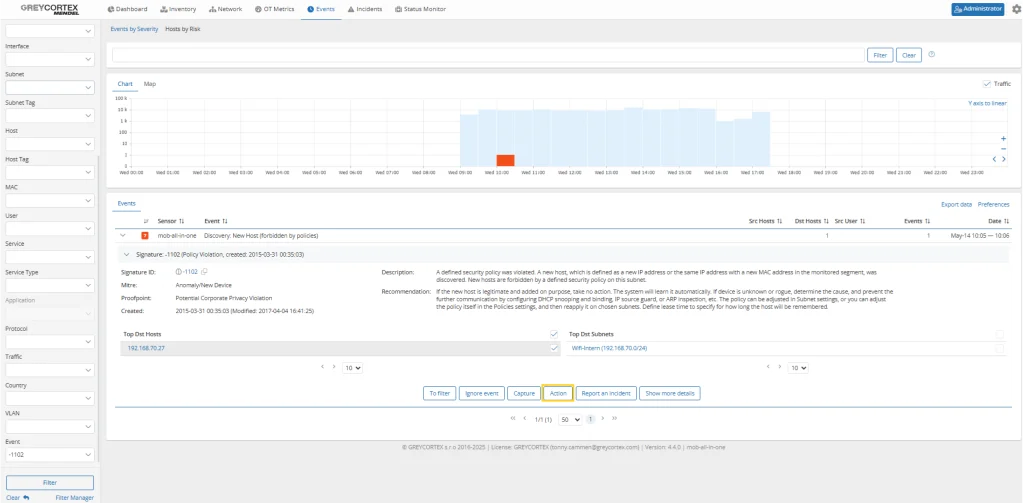

Xác thực bằng Mendel

Mendel cho phép bạn gán chính sách giám sát cho các subnet hoặc host cụ thể nhằm theo dõi các IP và MAC mới xuất hiện hoặc bị biến mất. Chính sách này cũng có thể bao gồm các giới hạn về lưu lượng, số lượng gói tin, số lượng peer, cổng (port), thời lượng kết nối, và các phiên truyền dữ liệu (flows).

Khi có vi phạm chính sách, Mendel sẽ ngay lập tức kích hoạt cảnh báo. Để thực hiện chặn tự động, Mendel có thể tích hợp với các hệ thống bên thứ ba như NAC hoặc Cisco ISE.

Vi phạm chính sách: Lưu lượng không hợp lệ giữa mạng quản trị và mạng người dùng

Liên quan đến NIS2

Các phân đoạn mạng quản trị được thiết kế để giới hạn quyền truy cập vào các thành phần hạ tầng như switch, router hoặc máy chủ. Việc có kết nối trái phép từ mạng người dùng làm tăng nguy cơ sai cấu hình, lạm dụng quyền, hoặc bị khai thác trực tiếp.

Xác thực bằng Mendel

Peer graph của Mendel cung cấp cái nhìn trực quan về lưu lượng giữa các phân đoạn mạng đã được định nghĩa. Các nhà phân tích có thể tập trung vào các subnet quản trị để xác minh xem chúng có được cô lập đúng cách khỏi mạng người dùng, theo yêu cầu của chính sách nội bộ hay không.

Ví dụ: subnet 10.0.20.0/24 được phân loại là vùng quản trị, nhưng Mendel đã phát hiện các kết nối đang hoạt động với các mạng nội bộ khác.

Sau khi cập nhật các rule trên firewall, Mendel xác nhận việc cô lập thành công bằng cách không phát hiện bất kỳ lưu lượng nào xuất phát từ subnet 10.0.20.0/24.

Thực thi chính sách dịch vụ mạng

Các dịch vụ mạng cốt lõi như DNS và DHCP thường là mục tiêu bị khai thác hoặc cấu hình sai. Đảm bảo chỉ các dịch vụ hợp lệ được kích hoạt sẽ giúp ngăn chặn hành vi giả mạo (spoofing), rò rỉ dữ liệu và mất ổn định mạng.

Vi phạm chính sách: Sử dụng máy chủ DNS nội bộ/công cộng không được cấp phép

Liên quan đến NIS2

Chính sách này đảm bảo chỉ những DNS server được phê duyệt mới được sử dụng để phân giải tên miền trong mạng nội bộ. Các máy chủ DNS không được phép hoặc cấu hình sai có thể vượt qua cơ chế kiểm soát bảo mật, che giấu hoạt động độc hại, hoặc trả về phản hồi giả mạo.

Xác thực bằng Mendel

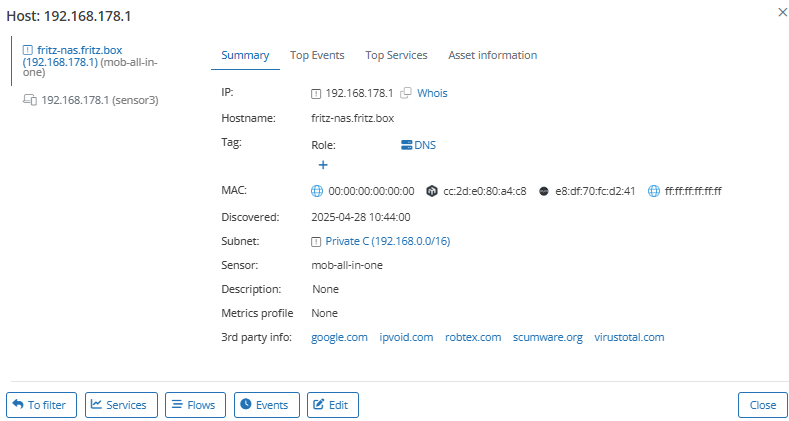

DNS nội bộ: Mendel cho phép lọc các máy chủ DNS bằng cách sử dụng thẻ định danh Role/Server/DNS. Nhờ đó, bạn có thể nhanh chóng kiểm kê các thiết bị đang cung cấp dịch vụ DNS hoặc DNS relay.

Các nhà phân tích có thể rà soát danh sách này và kiểm tra từng địa chỉ IP để xác nhận máy chủ đó có hợp lệ hay không.

Ví dụ: Thiết bị tại địa chỉ 192.168.178.1 được phát hiện đang cung cấp dịch vụ DNS, nhưng không có dịch vụ nào khác hoạt động — dấu hiệu cho thấy có thể đây là một relay trái phép hoặc gateway bị cấu hình sai.

DNS công cộng: Bằng cách lọc lưu lượng DNS outbound, Mendel cho thấy những thiết bị nội bộ nào đang sử dụng các máy chủ DNS công cộng. Điều này cho phép các nhà phân tích xác định liệu các truy vấn DNS có đang rời khỏi mạng thông qua các máy chủ phân giải không được phê duyệt hay không.

Trong một trường hợp, hai host được phát hiện đang sử dụng dịch vụ DNS của Google: một là default gateway và một thiết bị khác (192.168.40.215) là client nội bộ thông thường. Những trường hợp như vậy cần được rà soát đối chiếu với chính sách sử dụng DNS để đảm bảo tuân thủ.

Vi phạm chính sách: Máy chủ DHCP trái phép

Liên quan đến NIS2

Chính sách này đảm bảo rằng chỉ các máy chủ DHCP được phê duyệt mới được phép hoạt động trong mạng. Các DHCP server trái phép có thể cấp phát cấu hình sai, tạo điều kiện cho tấn công man-in-the-middle, hoặc gây gián đoạn kết nối.

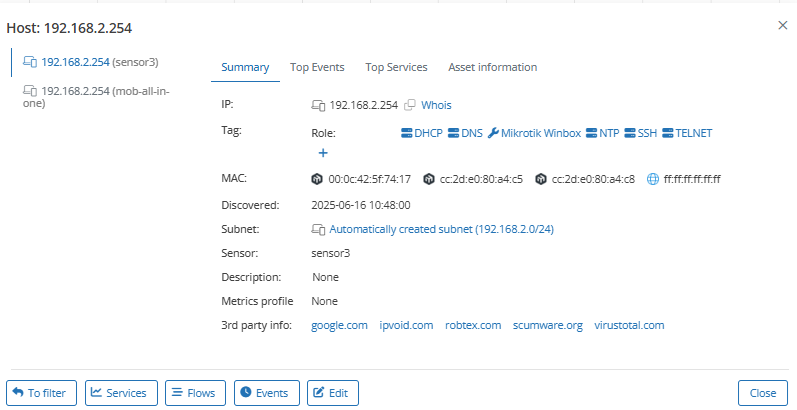

Xác thực bằng Mendel

Mendel tự động phát hiện các máy chủ DHCP mới trong mạng và tạo sự kiện cảnh báo. Ngoài ra, hệ thống liệt kê tất cả DHCP server bằng cách lọc các host có gán thẻ Role/Server/DHCP, giúp các nhà phân tích kiểm tra xem mỗi máy chủ đó có hợp lệ hay bị cấu hình sai. Khi đi sâu vào từng địa chỉ IP, Mendel còn hiển thị thêm các dịch vụ đang chạy và hành vi của host để hỗ trợ phân tích chuyên sâu.

Ví dụ: Thiết bị 192.168.2.254 được phát hiện đang chạy nhiều dịch vụ, bao gồm DHCP, NTP, DNS, SSH, TELNET và Mikrotik Winbox — cho thấy có thể đây là một router hoặc thiết bị mạng bị cấu hình sai.